Come hackerare un database

Autore:

Judy Howell

Data Della Creazione:

26 Luglio 2021

Data Di Aggiornamento:

23 Giugno 2024

Contenuto

- stadi

- Metodo 1 Utilizzare un'iniezione SQL

- Metodo 2 Attacca la password del database

- Metodo 3 Utilizzare le lacune nei database

Il modo migliore per assicurarsi che il tuo database sia protetto dagli hacker è pensare come un hacker. Se fossi uno, che tipo di informazioni vorresti trovare? Come li troveresti? Esistono molti tipi di database e modi diversi per hackerarli, ma la maggior parte degli hacker proverà a trovare la password o lanciare un programma che sfrutta un punto debole del database. Se ti senti a tuo agio con le istruzioni SQL e hai una conoscenza rudimentale del funzionamento dei database, potresti essere in grado di hackerarne uno.

stadi

Metodo 1 Utilizzare un'iniezione SQL

- Chiediti se il database è vulnerabile. Per utilizzare questo metodo devi disporre di alcune conoscenze fiscali. Aprire la pagina di accesso al database nel browser e digitare (un apostrofo) nel campo per il nome utente. Clicca su Senregistrer. Se viene visualizzato un errore che indica "Eccezione SQL: stringa tra virgolette non terminata correttamente" o "carattere non valido", il database è vulnerabile all'iniezione SQL.

-

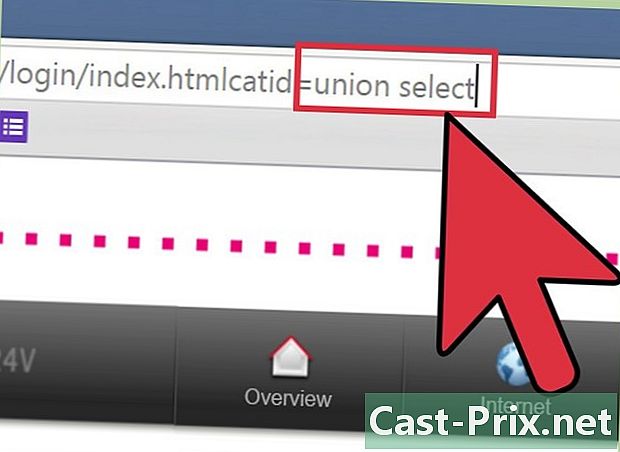

Trova il numero di colonne. Torna alla pagina di accesso (o qualsiasi URL che termina in "id =" o "catid =") e fai clic sulla barra degli indirizzi del browser. Dopo l'URL, premi la barra spaziatrice e digitaORDINA per 1, quindi tocca ingresso. Cambia 1 in 2 e premi di nuovo ingresso. Continua ad aumentare questo numero fino a quando non ricevi un errore. Il numero di colonne è il numero inserito prima di quello che ha causato l'errore. -

Trova le colonne che accettano le query. Alla fine dell'URL nella barra degli indirizzi, modifica ilcatid = 1oid = 1e metterecatid = -1oid = -1. Premi la barra spaziatrice e digitaUNION SELECT 1,2,3,4,5,6(se ci sono sei colonne) I numeri che inserisci devono corrispondere al numero di colonne e ognuno deve essere separato dagli altri da una virgola. stampa ingresso e vedrai i numeri di ogni colonna che accetterà la query. -

Iniettare istruzioni SQL. Ad esempio, se si desidera conoscere l'utente corrente e se si desidera effettuare l'iniezione nella seconda colonna, è necessario cancellare tutto dopo "id = 1" nell'URL prima di premere la barra spaziatrice. Quindi digitareUNION SELECT 1, CONCAT (utente ()), 3,4,5,6--. stampa ingresso e vedrai il nome dell'utente corrente sullo schermo. Utilizzare qualsiasi istruzione SQL per visualizzare informazioni, come l'elenco di nomi utente e password per l'hacking.

Metodo 2 Attacca la password del database

-

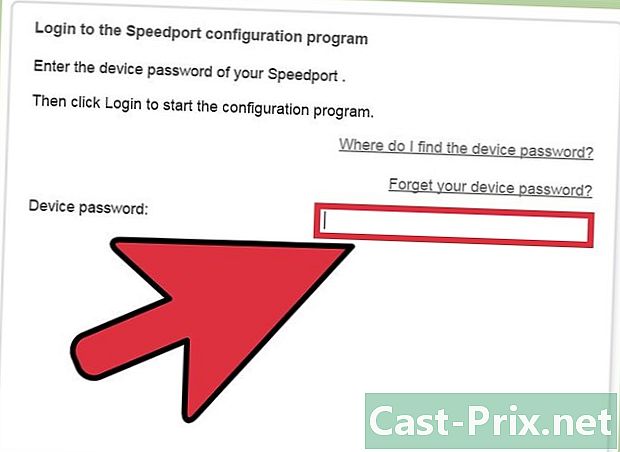

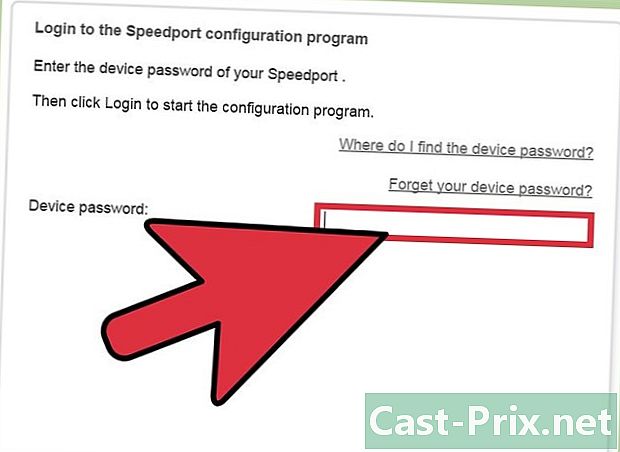

Prova a connetterti alla radice. Alcuni database non dispongono di una password nella radice predefinita, pertanto è possibile accedervi lasciando vuoto il campo della password. Altri hanno password predefinite che puoi facilmente trovare cercando nei forum appropriati. -

Prova password comuni. Se l'amministratore ha protetto il database con una password (che di solito è il caso), prova una combinazione di nome utente e password. Alcuni hacker stanno pubblicando elenchi di password online che hanno decifrato utilizzando strumenti di verifica. Prova diverse combinazioni di nomi utente e password.- Ad esempio, https://github.com/danielmiessler/SecLists/tree/master/Passwords è un sito riconosciuto in cui troverai elenchi di password.

- Probabilmente perderai un po 'di tempo a cercare le password in mano, ma vale la pena provare prima di uscire dall'artiglieria pesante.

-

Utilizzare uno strumento di verifica della password. Puoi usare molti strumenti per provare migliaia di combinazioni di parole in un dizionario e lettere, numeri o simboli per decifrare una password.- Alcuni strumenti come DBPwAudit (per Oracle, MySQL, MS-SQL e DB2) e Access Passview (per MS Access) sono strumenti ben noti che è possibile utilizzare sulla maggior parte dei database. Puoi anche cercare su Google per trovare nuovi strumenti appositamente progettati per il database a cui sei interessato. Ad esempio, puoi cercare

oracle strumento di controllo password dbse si hackera un database Oracle. - Se si dispone di un account sul server che ospita il database, è possibile eseguire software di pirateria informatica come Giovanni lo Squartatore per trovarlo. La posizione del file hash è diversa a seconda del database.

- Scarica solo software da siti di cui ti fidi. Ricerca questi strumenti prima di usarli.

- Alcuni strumenti come DBPwAudit (per Oracle, MySQL, MS-SQL e DB2) e Access Passview (per MS Access) sono strumenti ben noti che è possibile utilizzare sulla maggior parte dei database. Puoi anche cercare su Google per trovare nuovi strumenti appositamente progettati per il database a cui sei interessato. Ad esempio, puoi cercare

Metodo 3 Utilizzare le lacune nei database

-

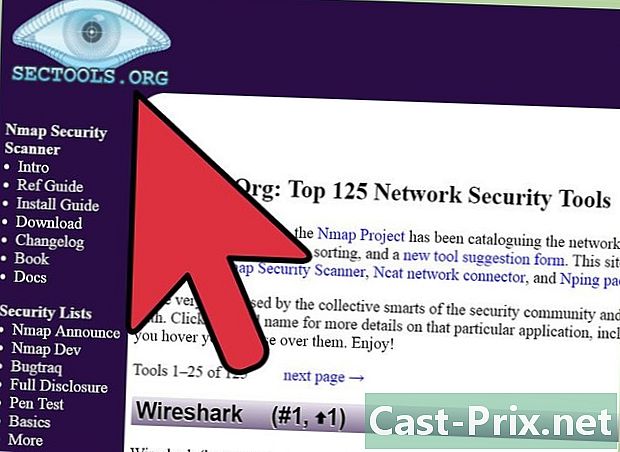

Trova un programma adatto. Sectools.org è una suite di strumenti di sicurezza (compresi quelli che ti interessano ora) che esiste da oltre dieci anni. I loro strumenti sono riconosciuti e utilizzati dagli amministratori di tutto il mondo per eseguire test di sicurezza. Controlla il loro database operativo (o trova un sito simile di cui ti fidi) per strumenti o file che ti aiuteranno a trovare violazioni della sicurezza nei database.- Puoi anche provare www.exploit-db.com. Vai al loro sito Web e fai clic sul collegamento Cerca, quindi cerca il tipo di database che vuoi hackerare (ad es. Oracle). Digita il codice captcha nel campo appropriato ed esegui una ricerca.

- Cerca i programmi che desideri utilizzare per sapere cosa fare in caso di problemi.

-

Trova una rete vulnerabile con wardriving . Il reparto di custodia consiste nel guidare (o camminare o andare in bicicletta) in un'area per scansionare le reti Wifi con uno strumento (come NetStumbler o Kismet) per trovarne uno senza protezione. Tecnicamente, è completamente legale. Ciò che non è legale è usare la rete che hai trovato per scopi illegali. -

Usa questa rete per il tuo hacking. Se vuoi fare qualcosa che non dovresti davvero fare, sarebbe meglio se lo fai da una rete che non è tua. Collegati a una rete aperta che hai trovato attraverso il rione e utilizza il software di hacking che hai scaricato.

- Conserva sempre i dati sensibili dietro un firewall.

- Assicurati di proteggere le tue reti wireless con una password in modo da non poterle utilizzare per hackerare.

- Trova altri hacker e chiedi consigli. A volte, le migliori tecniche di hacking non si trovano sui forum di Internet.

- Comprendi la legge e le conseguenze delle tue azioni nel tuo paese.

- Non tentare mai di accedere illegalmente a una macchina dalla propria rete.

- È illegale avere accesso a un database che non è tuo.